NIS2 – kto musi spełnić wymagania dyrektywy?

Czego wymaga Dyrektywa NIS2?

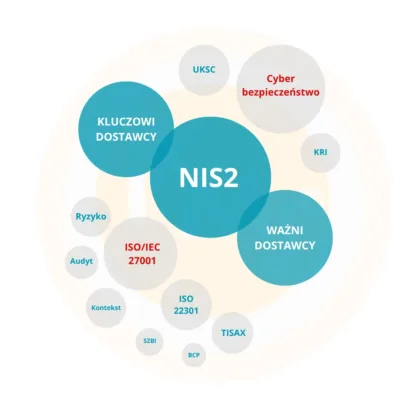

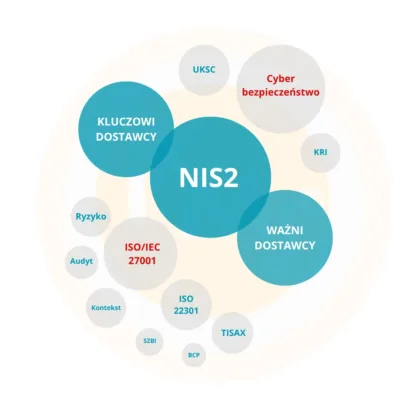

Dyrektywa NIS2 nakłada na kluczowych i ważnych dostawców kilka podstawowych obowiązków. Mają oni obowiązek zapewnić odpowiednie zabezpieczenie dla swoich systemów i sieci przed cyberatakami i innymi zagrożeniami. W przypadku poważnych incydentów cyberbezpieczeństwa, muszą oni zgłaszać je do odpowiednich organów i współpracować z nimi w celu rozwiązania problemów. Regularna ocena ryzyka i wdrażanie środków zaradczych także są niezbędne. Ponadto dostawcy powinni mieć plany awaryjne, które pozwolą im szybko przywrócić normalne funkcjonowanie i zminimalizować skutki ewentualnych awarii lub ataków. Obowiązkowa jest również współpraca z organami regulacyjnymi i innymi organizacjami w celu poprawy bezpieczeństwa i wymiany informacji o zagrożeniach. W skrócie, NIS2 wymaga od dostawców skutecznej ochrony systemów, zgłaszania incydentów i posiadania planów awaryjnych aby zapewnić ciągłość usług i ochronę danych.

Podział na kluczowych i ważnych dostawców

Dyrektywa NIS 2 zawiera dwa załączniki, w których dzieli dostawców na kluczowych i ważnych (istotnych). Kluczowi dostawcy to ci, którzy świadczą usługi w sektorach krytycznych, takich jak energetyka, transport lub zdrowie, gdzie awaria mogłaby poważnie wpłynąć na bezpieczeństwo i funkcjonowanie społeczeństwa. Ważni dostawcy to firmy, które, choć nie działają w sektorach krytycznych, świadczą usługi istotne dla innych sektorów i również mogą wpływać na bezpieczeństwo i ciągłość usług. Klasyfikacja ta określa różne poziomy obowiązków i wymagań w zakresie bezpieczeństwa.

Dyrektywa NIS2 wprowadza obowiązki dotyczące cyberbezpieczeństwa, audytów i kontroli. Firmy muszą spełniać wysokie standardy, by chronić sieci i systemy informacyjne, a za niedostosowanie się do nich grożą wysokie kary.

Kluczowi dostawcy

Załączniki Dyrektywy NIS2 określa, które sektory i firmy muszą spełniać jej wymogi, dzieląc je na podmioty kluczowe i ważne.

Firmy uznane za kluczowe muszą być duże, czyli mieć co najmniej 250 pracowników lub obrót powyżej 50 mln euro rocznie.

Dlaczego niektóre sektory uznano za podmioty kluczowe? Odpowiadamy poniżej wraz przykładowymi zagożeniami.

Administracja publiczna

Administracja publiczna zarządza kluczowymi systemami państwowymi, takimi jak rejestracja obywateli, wydawanie dokumentów czy obsługa podatkowa. Zakłócenia w jej funkcjonowaniu mogą prowadzić do destabilizacji systemu państwowego.

Przykładowe zagrożenia dla administracji publicznej:

Ataki na systemy administracyjne – cyberataki mogą zakłócić działanie urzędów, co uniemożliwi np. wydawanie dokumentów czy obsługę podatkową.

Kradzież danych osobowych – wrażliwe dane obywateli mogą zostać wykradzione i wykorzystane do oszustw i kradzieży tożsamości.

Sabotaż infrastruktury cyfrowej – uszkodzenie systemów może doprowadzić do chaosu administracyjnego

Energetyka (elektryczność, gaz, ropa, wodór)

Dostarczanie energii (elektryczność, gaz, ropa) jest niezbędne do codziennego funkcjonowania gospodarki, przemysłu oraz gospodarstw domowych. Zakłócenia w dostawach energii mogą prowadzić do kryzysów na dużą skalę.

Przykładowe zagrożenia dla sektora energetycznego:

Cyberataki na systemy sterowania – ataki na systemy SCADA (systemy sterowania przemysłowego) mogą zakłócić produkcję, dystrybucję i magazynowanie energii.

Sabotaż infrastruktury – złośliwe działania mogą prowadzić do fizycznych uszkodzeń elektrowni, rurociągów lub sieci przesyłowych.

Kradzież danych – dane dotyczące przepływu energii, klientów czy infrastruktury mogą być celem ataków, co może doprowadzić do destabilizacji rynku

Transport (lotniczy, kolejowy, drogowy, morski)

Sektory transportu, takie jak transport lotniczy, kolejowy, drogowy i morski, zapewniają przemieszczanie towarów i osób, co jest kluczowe dla handlu, gospodarki i bezpieczeństwa.

Przykładowe zagrożenia dla transportu:

Ataki na systemy zarządzania ruchem – zakłócenie sygnalizacji świetlnej, systemów zarządzania lotami lub kontrolą pociągów może doprowadzić do katastrof.

Ransomware – szyfrowanie danych firm transportowych może sparaliżować działalność, powodując opóźnienia w dostawach i transportach.

Sabotaż cyfrowy – manipulacja danymi logistycznymi może zakłócić planowanie tras czy dostaw

Bankowość i finanse

Systemy finansowe są centralne dla funkcjonowania gospodarek. Zakłócenia w tych systemach mogłyby prowadzić do ogromnych strat ekonomicznych i destabilizacji rynków.

Przykładowe zagrożenia:

Ataki na systemy płatności – cyberataki na infrastrukturę bankową mogą zakłócić operacje finansowe, prowadząc do strat finansowych i destabilizacji rynku.

Phishing – przestępcy mogą wyłudzać dane osobowe i hasła klientów, co ułatwi im kradzież tożsamości i środków.

Kradzież danych – wyciek danych z systemów bankowych zagrozi prywatności milionów klientów

Fałszowanie danych finansowych – zmiana kluczowych danych rynkowych może wpłynąć na decyzje inwestycyjne, prowadząc do strat finansowych.

Ransomware – zaszyfrowanie systemów finansowych może uniemożliwić funkcjonowanie całych giełd lub firm finansowych

Sektor zdrowotny

Ochrona zdrowia to podstawa bezpieczeństwa ludności. Cyberataki na szpitale czy systemy opieki zdrowotnej mogłyby mieć katastrofalne skutki, np. uniemożliwiając udzielanie opieki medycznej.

Przykładowe zagrożenia:

Ransomware – zablokowanie dostępu do systemów medycznych sparaliżuje opiekę zdrowotną, uniemożliwiając np. przeprowadzanie operacji czy leczenia.

Kradzież danych medycznych – dane pacjentów są cennym celem, dzięki czemu mogą zostać sprzedane lub wykorzystane w oszustwach.

Zakłócenie systemów IoT – ataki na urządzenia medyczne (np. pompy insulinowe) bezpośrednio zagrożą życiu pacjentów

Wodociągi i ścieki

Dostęp do czystej wody oraz systemy kanalizacyjne są kluczowe dla zdrowia publicznego. Zakłócenia w tym sektorze mogą doprowadzić do poważnych kryzysów sanitarnych i ekologicznych.

Przykładowe zagrożenia:

Zatrucie wody – ataki na systemy kontroli jakości wody mogą doprowadzić do dostarczania zanieczyszczonej wody pitnej.

Ataki DDoS – zablokowanie systemów monitorujących może spowodować problemy w dostawie wody lub oczyszczaniu ścieków.

Manipulacja danymi – fałszowanie danych dotyczących zapotrzebowania na wodę może prowadzić do niewłaściwego zarządzania zasobami

Zarządzanie usługami ICT (między przedsiębiorstwami)

Usługi ICT zarządzają infrastrukturą cyfrową przedsiębiorstw, umożliwiając działanie kluczowych systemów biznesowych. Ich stabilność jest fundamentalna dla funkcjonowania niemal każdej branży, w tym m.in. produkcji, finansów i handlu.

Przykładowe zagrożenia:

Ataki na systemy chmurowe – zakłócenia usług chmurowych mogą spowodować problemy z dostępem do danych i aplikacji używanych przez firmy.

Wycieki danych klientów – firmy zarządzające danymi innych przedsiębiorstw są atrakcyjnym celem dla hakerów, którzy mogą uzyskać dostęp do wrażliwych danych.

Zakłócenia w dostawie usług – złośliwe oprogramowanie (np. malware) może zakłócić działanie usług internetowych, w tym chmur czy sieci komputerowych. Przerwy w dostępie do usług ICT mogą sparaliżować działanie wielu firm jednocześnie.

Przestrzeń kosmiczna

Przestrzeń kosmiczna to kluczowy element współczesnej infrastruktury, od satelitów komunikacyjnych i nawigacyjnych po systemy monitorowania pogody i obronności. Jej zakłócenie może mieć poważne konsekwencje na poziomie globalnym.

Przykładowe zagrożenia:

Ataki na satelity – zhakowanie lub przejęcie kontroli nad satelitami może wpłynąć na komunikację, nawigację GPS oraz monitorowanie pogodowe.

Zakłócenie łączności – przerwanie komunikacji satelitarnej może mieć globalny wpływ na internet, transport lotniczy i systemy nawigacyjne.

Kosmiczne śmieci – zderzenia z niekontrolowanymi obiektami w przestrzeni kosmicznej mogą zniszczyć satelity lub stacje kosmiczne.

Wymienione sektory są kluczowe, bo ich stabilne funkcjonowanie jest niezbędne dla bezpieczeństwa, gospodarki i podstawowych usług państwowych. Zakłócenie któregokolwiek z nich mogłoby mieć poważne skutki na skalę krajową lub międzynarodową.

Ważni dostawcy

Załącznik 2 do dyrektywy NIS2 wskazuje na sektory „ważne”, które muszą spełniać określone wymogi cyberbezpieczeństwa. Sektory te obejmują kluczowe usługi, których zakłócenie mogłoby mieć negatywny wpływ na gospodarkę lub społeczeństwo. Pośród nich znalazły się:

Usługi pocztowe i kurierskie: firmy dostarczające przesyłki mają obowiązek zapewniać odpowiednie zabezpieczenia przed cyberatakami, które mogłyby zakłócić transport i dostarczanie towarów.

Gospodarka odpadami

Firmy zajmujące się zarządzaniem odpadami mają obowiązek chronić swoje systemy, aby zapobiec potencjalnym zakłóceniom w przetwarzaniu odpadów i recyklingu.

Wytwarzanie, produkcja i dystrybucja chemikaliów

Zabezpieczenie tego sektora przed cyberatakami ma kluczowe znaczenie, aby uniknąć zagrożeń związanych z substancjami chemicznymi. Na uwagę zasługują szczególnie:

– Produkcja nawozów – produkcja substancji chemicznych wykorzystywanych w rolnictwie, mająca duży wpływ na sektor spożywczy.

– Produkcja leków i środków farmaceutycznych – cyberataki mogą zagrażać jakości leków oraz dostępności niezbędnych środków zdrowotnych.

– Wytwarzanie materiałów chemicznych dla przemysłu – zakłócenia w produkcji podstawowych substancji mogą wpłynąć na wiele innych gałęzi przemysłu, w tym energetykę i rolnictwo.

Produkcja i przetwarzanie żywności

Produkcja i przetwarzanie żywności obejmują:

– Przetwórstwo mięsne, czyli przetwarzanie produktów mięsnych i kontrolowanie systemów odpowiedzialnych za bezpieczeństwo żywności.

– Produkcja napojów – wytwarzanie napojów, w tym wody i soków.

– Przetwórstwo produktów rolnych oraz zarządzanie systemami przetwórstwa produktów pochodzących z rolnictwa, np. mąki, zboża, olejów.

Cyberataki na systemy produkcji żywności mogą doprowadzić do problemów z jej dystrybucją i jakością, co może przyczynić się do napięć społecznych i problemów zdrowotnych ludzi i zwierząt.

Dostawcy usług cyfrowych

Platformy handlowe, wyszukiwarki internetowe i sieci społecznościowe również mają obowiązek stosować odpowiednie środki bezpieczeństwa, aby zabezpieczyć swoje systemy i chronić dane użytkowników.

Badania naukowe

Organizacje badawcze dostarczają innowacyjnych rozwiązań technologicznych, medycznych i przemysłowych, które mają ogromny wpływ na postęp i gospodarkę. Ich zakłócenie wnosi ryzyko zahamowania rozwoju, a utrata danych badawczych może doprowadzić do strat finansowych i utraty przewagi technologicznej.

Produkcja

To najszerszy sektor, który obejmuje podsektory, mające krytyczne znaczenie dla funkcjonowania gospodarki i społeczeństwa. Dyrektywa NIS2 wyróżnia tu:

– produkcję wyrobów medycznych i wyrobów medycznych do diagnostyki in vitro,

– produkcję komputerów, wyrobów elektronicznych i optycznych,

– produkcję urządzeń elektrycznych,

– produkcję maszyn i urządzeń, gdzie indziej niesklasyfikowaną,

– produkcję pojazdów samochodowych, przyczep i naczep,

– produkcja pozostałego sprzętu transportowego.

Każdy z tych podsektorów jest integralnym elementem infrastruktury przemysłowej i technologicznej, a zakłócenia ich funkcjonowania mogłyby wpłynąć na inne kluczowe sektory gospodarki, doprowadzając do poważnych konsekwencji dla łańcuchów dostaw i ogólnej stabilności ekonomicznej

Dlaczego produkcja jest ważnym sektorem? Dlaczego trzeba chronić ją przed cyberatakami?

Jakie zagrożenia mogą wystąpić?

Oto zestawienie przykładowych zagrożeń

Produkcja wyrobów medycznych i wyrobów medycznych do diagnostyki in vitro

Produkcja wyrobów medycznych (takich jak sprzęt chirurgiczny, protezy czy respiratory) oraz sprzętu do diagnostyki in vitro (np. testy na choroby) jest kluczowa dla systemu ochrony zdrowia. Zakłócenia w tym podsektorze mogłyby poważnie zagrozić zdolnościom leczenia i diagnostyki.

Przykładowe cyberzagrożenia:

Ataki cybernetyczne na systemy produkcji mogą wpłynąć na jakość i bezpieczeństwo wyrobów medycznych.

Kradzież własności intelektualnej dotyczącej innowacyjnych technologii medycznych.

Sabotaż w łańcuchu dostaw, który mógłby opóźnić dostarczanie niezbędnych urządzeń medycznych do placówek zdrowia.

Produkcja komputerów, wyrobów elektronicznych i optycznych

Produkcja tych urządzeń stanowi fundament technologii cyfrowej i łączności, od komputerów, po zaawansowane systemy optyczne. Zakłócenia w tym sektorze mogą wpływać na funkcjonowanie szerokiej gamy branż, włączając w to telekomunikację, przemysł obronny i systemy IT. Należy tu zwrócić szczególną uwagę na: produkcję półprzewodników (podstawowy element w branży elektronicznej, używany w komputerach, telefonach i systemach przemysłowych), wytwarzanie urządzeń telekomunikacyjnych (obejmuje ono produkcję sprzętu używanego do utrzymania systemów łączności i infrastruktury IT) i produkcję komponentów samochodowych (branża ta zależy od niezawodności systemów cyfrowych, co sprawia, że jest podatna na ataki na produkcję)

Przykładowe zagrożenia:

Cyberataki mogą zakłócić produkcję lub wprowadzić wady do produktów, co wpłynie na ich niezawodność.

Kradzież patentów i danych dotyczących nowych technologii może prowadzić do utraty przewagi konkurencyjnej.

Ataki na łańcuch dostaw (np. poprzez komponenty używane do budowy komputerów) mogą doprowadzić do szerokich zakłóceń w branży technologicznej.

Produkcja urządzeń elektrycznych

Produkcja urządzeń elektrycznych, takich jak generatory, silniki i urządzenia elektryczne, wykorzystywane w przemyśle czy gospodarstwach domowych, ma kluczowe znaczenie dla funkcjonowania sieci energetycznych i infrastruktury przemysłowej.

Przykładowe zagrożenia:

Zakłócenia produkcji mogą wpłynąć na dostawy urządzeń niezbędnych do funkcjonowania infrastruktury energetycznej.

Cyberataki mogą prowadzić do wprowadzenia wad konstrukcyjnych, co może skutkować awariami w krytycznych systemach.

Kradzież danych projektowych i technologicznych może zagrozić innowacyjności i jakości wyrobów.

Produkcja maszyn i urządzeń, gdzie indziej niesklasyfikowana

Ten podsektor obejmuje produkcję różnorodnych maszyn i urządzeń wykorzystywanych w przemyśle, takich jak: maszyny do produkcji, urządzenia rolnicze, budowlane lub maszyny specjalistyczne. Ich rola jest fundamentalna w wielu branżach.

Cyberzagrożenia:

Zakłócenia w produkcji mogą wpłynąć na szeroką gamę przemysłów, od rolnictwa po budownictwo.

Sabotaż cyfrowy w fabrykach może wpłynąć na jakość produkowanych maszyn, co skutkuje ryzykiem awarii lub nieprawidłowego działania.

Ataki na systemy produkcyjne mogą prowadzić do opóźnień w dostarczaniu maszyn, co z kolei wpływa na funkcjonowanie innych sektorów gospodarki.

Produkcja pojazdów samochodowych, przyczep i naczep

Przemysł motoryzacyjny jest kluczowym dla globalnego łańcucha dostaw i transportu. Zakłócenia w produkcji pojazdów wpłyną na szeroką gamę sektorów, od transportu po logistykę i handel.

Zagrożenia:

Cyberataki mogą prowadzić do zakłóceń w systemach produkcyjnych, co wpływa na opóźnienia w dostawach pojazdów.

Ryzyko zainfekowania systemów sterowania w nowoczesnych, zautomatyzowanych fabrykach motoryzacyjnych.

Kradzież danych dotyczących nowych technologii motoryzacyjnych, która może wpłynąć na bezpieczeństwo pojazdów.

Produkcja pozostałego sprzętu transportowego

Produkcja sprzętu transportowego, takiego jak pociągi, statki czy samoloty, ma fundamentalne znaczenie dla globalnej logistyki i transportu ludzi oraz dóbr. Zakłócenia w tym podsektorze mogą wpłynąć na funkcjonowanie gospodarki na dużą skalę.

Przykładowe zagrożenia:

Zakłócenia w produkcji, które mogą doprowadzić do opóźnień w dostawach pojazdów transportowych, co wpłynie na inne sektory.

Ataki na cyfrowe systemy sterowania produkcją mogą doprowadzić do produkcji wadliwego sprzętu, co zagrozi bezpieczeństwu użytkowników.

Kradzież własności intelektualnej dotyczącej zaawansowanych technologii transportowych, takich jak systemy napędu czy autonomiczne pojazdy.

Produkcja i przetwórstwo metali

Tu na uwagę zasługują zwłaszcza:

Wytwarzanie stali i aluminium – cyberataki mogą zakłócić procesy produkcyjne tych surowców, które mają kluczowe znaczenie dla budownictwa i przemysłu.

Produkcja maszyn i urządzeń przemysłowych – obejmująca zakłady produkcyjne, które zajmują się wytwarzaniem ciężkiego sprzętu przemysłowego.

Przemysł motoryzacyjny – obejmuje produkcję pojazdów od maszyn budowlanych po samochody osobowe.

Cyberataki na ten sektor wpływają na zakłócenia produkcji i bezpieczeństwa łańcuchów dostaw we wszystkich sektorach gospodarki.

Produkcja tekstyliów i odzieży

Na szczególną uwagę zasługują:

Produkcja materiałów technicznych – specjalne tkaniny wykorzystywane w przemyśle, np. odzież ochronna, mają znaczenie dla bezpieczeństwa pracy.

Produkcja odzieży medycznej – cyberataki na ten podsektor mogą wpłynąć na zaopatrzenie szpitali i personelu medycznego w niezbędne środki ochronne.

Przemysł modowy – chociaż mniej krytyczny, ataki na ten sektor mogą mieć duży wpływ na globalne łańcuchy dostaw.

Te sektory uznane zostały za ważne w Dyrektywie NIS2 ze względu na ich istotną rolę w codziennym funkcjonowaniu społeczeństwa i gospodarki. Zakłócenie ich działania może doprowadzić do poważnych konsekwencji ekonomicznych lub społecznych, toteż istotnym jest aby przykładać szczególną wagę do ich ochrony i bezpieczeństwa.

Ciężko jest bowiem wyobrazić sobie świat, gdzie na przykład sektor logistyki uległby cyberatakowi. Dotknęłoby to nie tylko duże organizacje, ale i każdego mieszkańca zaatakowanego regionu, zarówno dorosłych, dzieci jak i osoby starsze. Szczególnie odczułyby to np. placówki medyczne, mające problem ze zorganizowaniem dostaw leków lub sklepy spożywcze, w których kończyłyby się jedzenie, napoje i produkty używane codziennie w gospodarstwach domowych.

Zostańmy bezpieczni. Chrońmy siebie, swoich bliskich i organizacje przed cyberatakami.

Jak wdrożyć NIS2?

Oferujemy kompleksowe wsparcie w wdrożeniu wymagań Dyrektywy NIS2. Nasze usługi obejmują diagnozę i ocenę systemu, profesjonalne audyty cyberbezpieczeństwa oraz dedykowane szkolenia dla Twojego zespołu. Zapewniamy pełne wdrożenie systemu bezpieczeństwa, zgodnie z najnowszymi standardami, aby Twoja organizacja była w pełni zgodna z NIS2 i gotowa na wyzwania współczesnego cyberświata.

Z nami bezpieczeństwo Twojej firmy będzie na najwyższym poziomie!

Ile kosztuje NIS2?

Koszt wdrożenia NIS2 zależy od wielu czynników, takich jak wielkość organizacji, stopień zaawansowania obecnych systemów bezpieczeństwa oraz zakres działań niezbędnych do spełnienia wymagań dyrektywy. Może obejmować koszty związane z audytami, szkoleniami, wdrożeniem nowych technologii oraz utrzymaniem i monitorowaniem systemu. Inwestycja w NIS2 to nie tylko konieczność prawna, ale także strategiczne działanie, które chroni przed potencjalnie znacznie większymi kosztami wynikającymi z cyberataków czy kar za niespełnienie wymagań regulacyjnych.

Poznaj szacunkowy koszt dostosowania Twojej organizacji do NIS2. Skorzystaj z kalkulatora wyceny!